火绒安全log4j2漏洞缓解工具是一款帮用户可以在不重启服务器的情况下解决apache log4j2反序列化远程代码执行漏洞的工具,用户可以直接使用它进行检查和打补丁,避免因为漏洞被攻击出现不必要的损失

火绒安全“log4j2漏洞缓解工具”使用方法

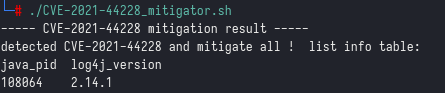

linux环境

l 使用与扫描目标java项目相同的用户, 在bash中运行cve-2021-44228_mitigator.sh

l 检测结果如下,检测到漏洞后将自动应用“热补丁”。

检测到漏洞

不存在该漏洞

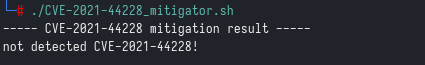

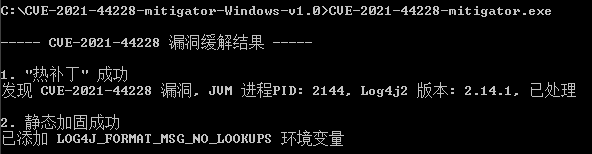

windows环境

l 以管理员权限启动cve-2021-44228-mitigator.exe

l 检测结果如下,检测到漏洞后将自动应用“热补丁”+“静态加固”。

检测到漏洞

不存在该漏洞

注:1、热补丁在业务重启后将失效,需重新运行工具。

2、静态加固持续有效。

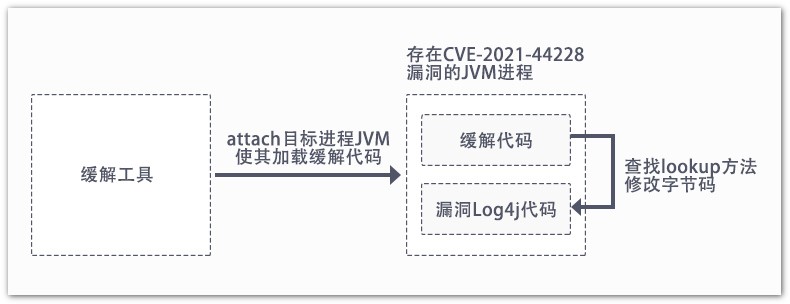

热补丁原理

借助jvm的attach机制, 将缓解代码注入运行中的目标jvm进程, 再使用asm修改jvm中的org.apache.logging.log4j.core.lookup.jndilookup方法的字节码, 达到无需重启禁用jndilookup::lookup的目的。

相关说明

log4j2漏洞细节被公开以来,火绒安全持续高度关注,并发现大量疑似利用此漏洞进行攻击的事件。除挖矿、僵尸网络外,大量“tellyouthepass”勒索病毒短时间内密集的对包含此漏洞的oa系统进行攻击,相关oa、web服务、用户程序等均有沦陷可能。火绒安全软件可对上述病毒进行拦截查杀。

同时火绒安全多个防护项(“通过wmic启动可疑进程”、“利用mshta执行可疑脚本”、“利用powershell执行可疑脚本”)也可有效拦截多数利用该漏洞后发起的恶意行为。如您在使用火绒安全软件的过程中,在中心、终端发现近期出现的“文件实时监控”、“应用加固”、“系统加固”等拦截日志,需及时进行响应,使用火绒缓解工具排查是否受此漏洞影响,或联系我们协助您进行排查。

其他问题答疑

1)受影响范围:

apache log4j 2.x< 2.15.0-rc2

2)官方最新版本

目前官方发布最新版本为2.16.0,用户可升级到最新版以修复漏洞。

3)可能受到影响的产品:

spring-boot-starter-log4j2

apache struts2

apache solr

apache flink

apache druid

elasticsearch

flume

dubbo

redis

logstash

kafka

vmware